امنیت شبکه یکی از مهمترین موضوعات در دنیای فناوری اطلاعات است. با پیشرفت فناوری و گسترش استفاده از اینترنت، اهمیت حفظ امنیت اطلاعات و جلوگیری از نفوذهای غیرمجاز بیش از پیش آشکار شده است. در این مقاله به بررسی چالشهای امنیت شبکه و راهکارهایی برای مقابله با آنها میپردازیم.

چالشهای امنیت شبکه

-

حملات سایبری:

- حملات سایبری مانند DDoS، بدافزارها و حملات فیشینگ همچنان تهدیدی جدی برای شبکهها محسوب میشوند. این نوع حملات میتوانند باعث اختلال در خدمات، سرقت اطلاعات و حتی خسارات مالی شوند.

-

نقصهای نرمافزاری:

- آسیبپذیریهای نرمافزاری و بروزرسانیهای ناقص میتوانند به هکرها اجازه دهند به شبکه دسترسی پیدا کنند و اطلاعات را به سرقت ببرند.

-

خطاهای انسانی:

- خطاهای انسانی، مانند انتخاب رمز عبور ضعیف یا کلیک بر روی لینکهای مشکوک، یکی از بزرگترین چالشهای امنیت شبکه هستند.

-

اینترنت اشیا (IoT):

- با افزایش دستگاههای متصل به اینترنت، مدیریت امنیت این دستگاهها به یک چالش بزرگ تبدیل شده است.

راهکارهای امنیت شبکه

-

رمزنگاری اطلاعات:

- استفاده از پروتکلهای رمزنگاری مانند SSL/TLS برای انتقال اطلاعات، امنیت دادهها را افزایش میدهد.

-

(Firewall):

- دیوارهای آتش با کنترل ترافیک ورودی و خروجی شبکه، از ورود ترافیک مخرب جلوگیری میکنند.

-

بروزرسانی مداوم:

- بروزرسانی مداوم سیستمعاملها و نرمافزارها باعث کاهش آسیبپذیریها و جلوگیری از حملات میشود.

-

آموزش کاربران:

- آموزش کارکنان و کاربران در مورد تهدیدهای امنیتی و نحوه مقابله با آنها میتواند تاثیر قابل توجهی در کاهش خطاهای انسانی داشته باشد.

-

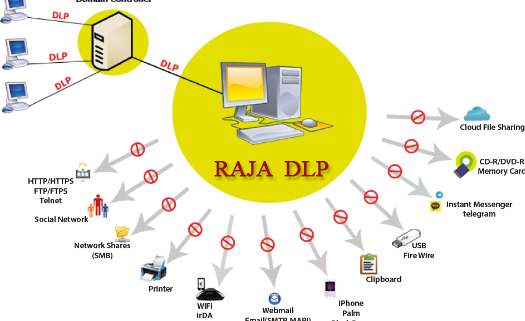

استفاده از سیستمهای تشخیص نفوذ (IDS):

- این سیستمها میتوانند تهدیدات احتمالی را شناسایی کرده و اقدامات پیشگیرانه را انجام دهند.

امنیت شبکه یک فرایند پویا و همیشگی است که نیازمند توجه و سرمایهگذاری مداوم است. با پیادهسازی راهکارهای مناسب و آموزش کاربران، میتوان خطرات امنیتی را به حداقل رساند و از اطلاعات حیاتی سازمانها محافظت کرد. توجه به امنیت شبکه نه تنها یک نیاز، بلکه یک ضرورت برای کسبوکارها و کاربران است تا بتوانند در دنیای دیجیتال امروز با اطمینان بیشتری فعالیت کنند.