5 کاری که اکنون باید انجام دهید

در این مقاله مت برومیلی ، مشاور ارشد Mandiant Managed Defense ، در مورد نکات برتر برای محافظت از محیط های سازمانی در برابر باج افزار صحبت می کند.

اگر در حال حاضر تهدیدات سایبری در ذهن همه وجود دارد ، اولین آنها باید باج افزار باشد. باج افزار که یک تهدید “آزار دهنده” است ، به یک صنعت لایه ای و چند میلیارد دلاری برای مهاجمان تبدیل شده است. هرروز ما می بینیم که مهاجمان، اطلاعات زمینه ای در مورد اهداف خود را تهیه می کنند ، داده های شناسایی را جمع آوری می کنند و حمله ای را انجام می دهند که به سرعت سازمان را به زانو در می آورد.

در Mandiant ، ما همچنان شاهد موج حوادث باج افزار هستیم که سازمان های مختلف ، شکل ها و اندازه ها را هدف قرار داده است. به نظر می رسد مهاجمان، تمایز کمی نسبت به قربانیان خود دارند و سازمان هایی را از آژانس های بیمه تا شبکه های آموزش عالی هدف قرار داده اند. دیدن مقادیر پرداخت باج افزار (یا اخاذی) به میلیون ها یا ده ها میلیون دلار معمول است. تهدید گسترده و مبالغ گزافی که تعداد کمی توان پرداخت آن را دارند. چرا ما همچنان شاهد حملات موفقیت آمیز هستیم؟

وزارت دادگستری ایالات متحده دستورالعمل داخلی صادر کرده است که باید با حملات باج افزار با اولویت حملات تروریستی برخورد شود .سازمان ها همچنان باید هوشیاری خود را حفظ کنند تا از امنیت خود محافظت کرده و میزان موفقیت مهاجمان را محدود کنند.

نکته شماره 1: برنامه ریزی کنید

بگذارید آسان شروع کنیم: برنامه ای داشته باشید. حتی اگر تیم امنیتی ندارید از آن استفاده کنید تا برنامه ای در دست اجرا داشته باشد. با این مثال ساده شروع کنید: اگر همین الان مورد حمله قرار بگیرید ، چگونه پاسخ می دهید؟

شروع به پر کردن هر خلائی که می شناسید کنید ، یا اینکه چگونه داده ها را به عملکردهای عادی خود بازگردانید. وقتی برنامه ریزی می کنید ، از دست دادن داده را فرض کنید و ببینید آیا این امر بر نحوه پاسخ شما تأثیر می گذارد.

نکته شماره 2: با هم کار کنیم

باج افزار دیگر فقط یک “مشکل امنیتی” نیست. حمله باج افزار بر کاربران ، مسایل حقوقی ، منابع انسانی ، امور مالی و بسیاری دیگر از جمله تیم امنیتی تأثیر می گذارد. با تیم ها تماس بگیرید و روابط مشترک برقرار کنید.

سرپرستان سیستم و سرور در حسابرسی محیط Active Directory شما بسیار مهم هستند.

مهندسین شبکه مسئول بهنگام بودن و جریان ترافیک هستند. آنها درک می کنند که داده ها در چه محیطی می توانند یا نمی توانند بروند.

با تیم حقوقی کار کنید تا موقعیت سازمان خود را در مورد باج افزار و شرایط احتمالی بهتر درک کنید. تیم حقوقی نیز باید بخشی از برنامه پاسخگویی به حوادث شما باشد.

نکته شماره 3: حسابرسی و محدود کردن حسابهای دارای امتیاز در Active Directory

یکی از اولین اهداف برای مهاجمین در یک محیط، قربانی یافتن و به دست آوردن اعتبار بالا است. این مدارک معمولاً برای دستیابی به اهدافشان ضروری است . آنها برای یافتن سیستمهای اضافی ، حرکت جانبی در محیط اطراف ، اجرای برخی از دستورات ، ایجاد پایداری و غیره به امتیازاتی نیاز دارند. آنها اغلب محیطهایی را با حسابهای بسیار ممتاز کشف می کنند.

ابزارهای زیادی در دسترس مهاجمان است که Active Directory را بررسی می کنند ، حتی برخی از آنها “کوتاهترین” مسیر برای دستیابی به حساب کاربری نهایی دامنه را پیدا می کنند. خوشبختانه برای مدافعان ، این ابزارها به هر دو روش کار می کنند: می توانند از آنها برای انجام “شناسایی” خود استفاده کنند و از این خروجی برای محدود کردن حساب های دارای امتیازات زیاد استفاده کنند.

نکته شماره 4: از محافظت های داخلی برای حساب های بسیار محرمانه استفاده کنید

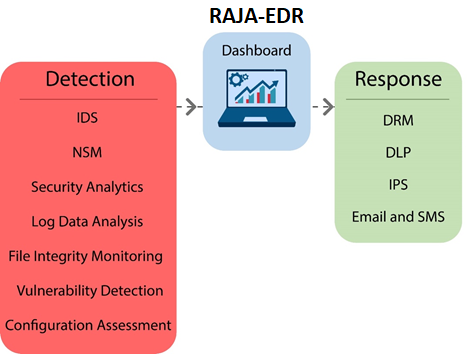

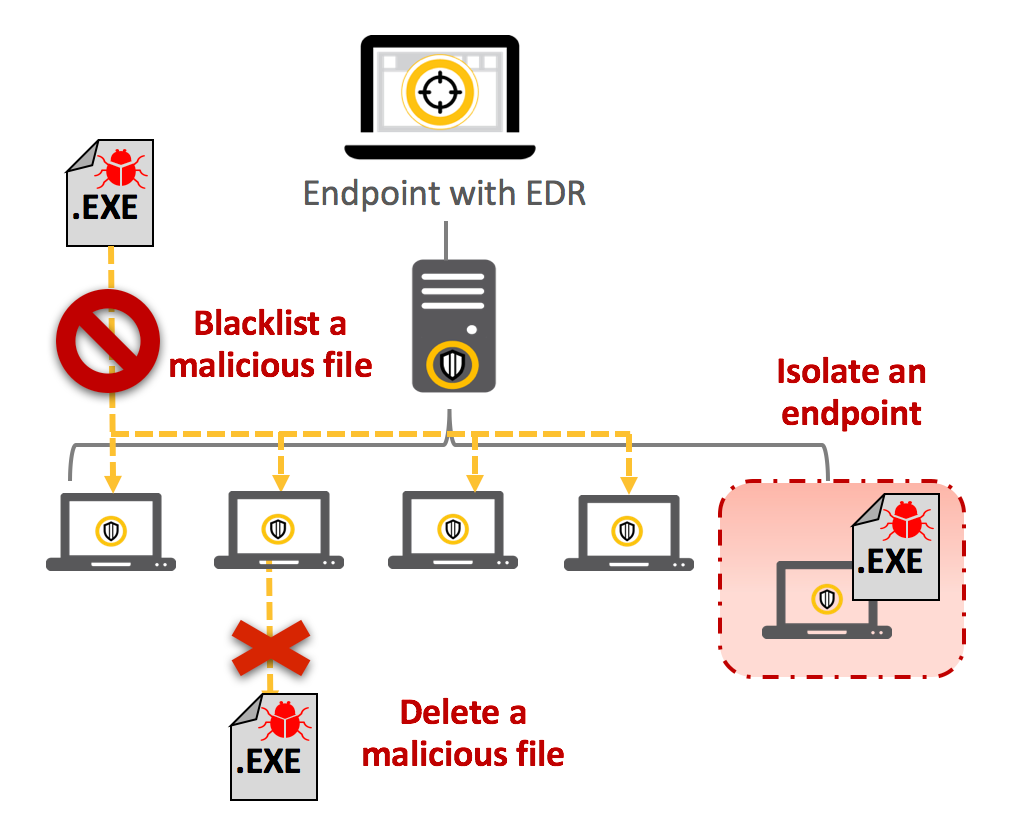

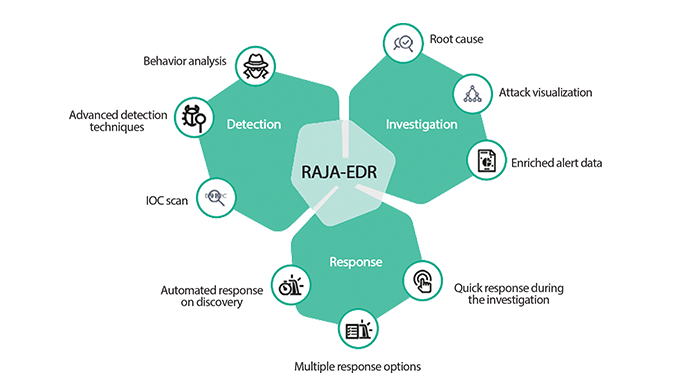

در قسمت نکته شماره 3 ، هنگامی که حسابهای کاملاً ممتاز خود را فقط به موارد ضروری ممیزی و محدود کردید ، قدم بعدی استفاده از حفاظت داخلی است که می تواند راههای مختلف سرقت اعتبارنامه را کاهش دهد. به عنوان مثال سیستم عامل های جدید ویندوز دارای محافظاتی مانند Credential Guard و Remote Credential Guard برای ویندوز 10 و Windows Sever 2016+ هستند. از آنها استفاده کنید. برای نقاط انتهایی قدیمی ، از حالت مدیر محدود استفاده کنید.حسابهای غیر سرویس و ممتاز را در گروه امنیتی کاربران محافظت شده قرار دهید .از آنها در اطراف دامنه محافظت می شود. روش هایی را که اطلاعات متنی واضح را در حافظه ذخیره می کنند غیرفعال کنید. اگر عوامل شناسایی و پاسخ در نقطه پایانی (EDR) در محل خود دارید ، ببینید آیا آنها از حسابهای کاربری کاربر محافظت می کنند یا خیر.

اکثر تکنیک های مهاجمین برای سرقت مدارک شناخته شده هستند و متأسفانه بسیاری از سازمان ها از راه حل های موجود استفاده نمی کنند.

نکته شماره 5: پیاده سازی و شبیه سازی

پس از ایجاد محافظت از حساب ، از ابزار open-source برای آزمایش محیط خود استفاده کنید. آزمایش های مکرر نه تنها بینش بیشتری نسبت به محیط شما ایجاد می کند ، بلکه به شما نشان می دهد که در کجاها شکاف های تشخیصی و پوششی دارید.ما نمی توانیم به سادگی ابزارها را به برق متصل کنیم و انتظار داشته باشیم که با “فشار یک دکمه” از ما دفاع کنند. امنیت اطلاعات مناسب مستلزم آگاهی از محیط و آزمایش و تنظیم مکرر آن است.

تصمیم شما برای اقدام زودهنگام به معنای واقعی کلمه می تواند میلیون ها دلار ارزش داشته باشد.