حملات API در سال ۲۰۲۲ به مهمترین تهدید سایبری تبدیل شدند

چشم انداز تهدیدات سایبری در حال تغییر است. ما اکنون با نوع جدیدی از تهدید روبرو هستیم که از رابط های برنامه نویسی برنامه (API) به عنوان عامل حمله اولیه استفاده می …

چگونه از برند خود در برابر حملات جعلی محافظت کنیم؟

ایجاد یک برند معتبر ممکن است سالها طول بکشد، اما فقط یک ایمیل مخرب برای از بین بردن آن کافیست. تلاشها برای بهرهبرداری مخرب از برندها از طریق ایمیل و وب در …

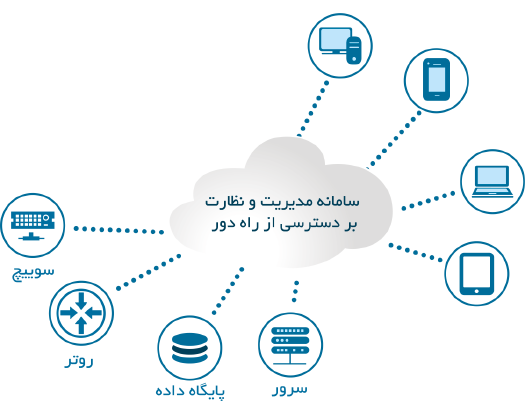

سامانه مدیریت دسترسی های ویژه PAM

پم رجا RAJA PAM